EpicClaws — Warum ich meine eigene Multi-Agent-Plattform gebaut habe

Ich arbeite seit über einem Jahr intensiv mit KI-Agenten zusammen. Erst lokal, mit selbstgebauten Setups — ein Agent, der Code schreibt, einer der testet, einer der deployed. Das funktionierte. Aber irgendwann stiess ich an eine Grenze: Was, wenn die Agenten nicht nur nacheinander arbeiten, sondern als echtes Team? Was, wenn mehrere Nutzer gleichzeitig eigene Agent-Teams brauchen? Was, wenn man die Tools, die ein Agent nutzen kann, dynamisch zusammenstellen will — ohne für jeden Use Case eine neü Pipeline zu baün?

Die Antwort auf diese Fragen ist EpicClaws — eine Multi-Tenant, Multi-Agent-Plattform, die ich von Grund auf selbst entwickelt habe.

Die Inspiration — und warum es nicht reichte

Bevor ich EpicClaws gebaut habe, war OpenClaw mein Ausgangspunkt. Open Source, Agent-Framework, vielversprechend. Es brachte eine CLI, diverse Interfaces und sogar eine Echtzeit-UI mit. Aber nach intensiver Nutzung wurden die Limitierungen klar:

- Keine echte Mandantenfähigkeit. Es gab kein Konzept von isolierten Tenants oder Workspaces. Alles lief in einem globalen Kontext.

- Keine Tool-Komposition. Tools mussten manüll installiert und konfiguriert werden. Wollte man einem Agenten ein anderes Toolset geben, musste man von Hand umbaün — kein dynamisches Zusammenstecken pro Workspace.

- Keine Container-Isolation. Agenten liefen im selben Prozess, mit Zugriff auf das gleiche Dateisystem. Für ein Einzelnutzer-Setup OK — für eine Plattform mit mehreren Nutzern ein No-Go.

Ich habe mir auch OpenAI Swarm, LangChain, CrewAI und AutoGen angeschaut. Alle machen Dinge richtig. Aber keines löst das Kernproblem: echte Isolation auf Plattform-Level. Dass User A seine eigenen Agenten-Teams hat, mit eigenen API-Keys, eigenen Tools, einem eigenen Filesystem — komplett getrennt von User B. Und das nicht als nachträgliche Erweiterung, sondern als Kernarchitektur.

Die Architektur

EpicClaws läuft auf NestJS + TypeScript, mit PostgreSQL (inkl. pgvector für Embeddings), Redis für Caching und Pub/Sub, und einem eigenen Agent-Runtime namens pi-ai.

Der Server exponiert eine REST + WebSocket API. Die nativen Apps (SwiftUI für macOS/iOS) und das Web-Frontend (React + Vite) verbinden sich darüber. Echtzeit-Updates — wenn ein Agent eine Nachricht schreibt oder ein Tool aufruft — kommen über WebSockets.

PostgreSQL speichert alles: Tenants, Users, Workspaces, Agents, Messages, Tool-Definitionen, Canvas-Dokumente. pgvector ermöglicht semantische Suche über vergangene Konversationen — ein Agent kann also "erinnern", was in früheren Sessions besprochen wurde. Redis übernimmt LLM-Response-Caching und den Pub/Sub-Bus für Agent-zu-Agent-Kommunikation.

Die drei Grundprinzipien

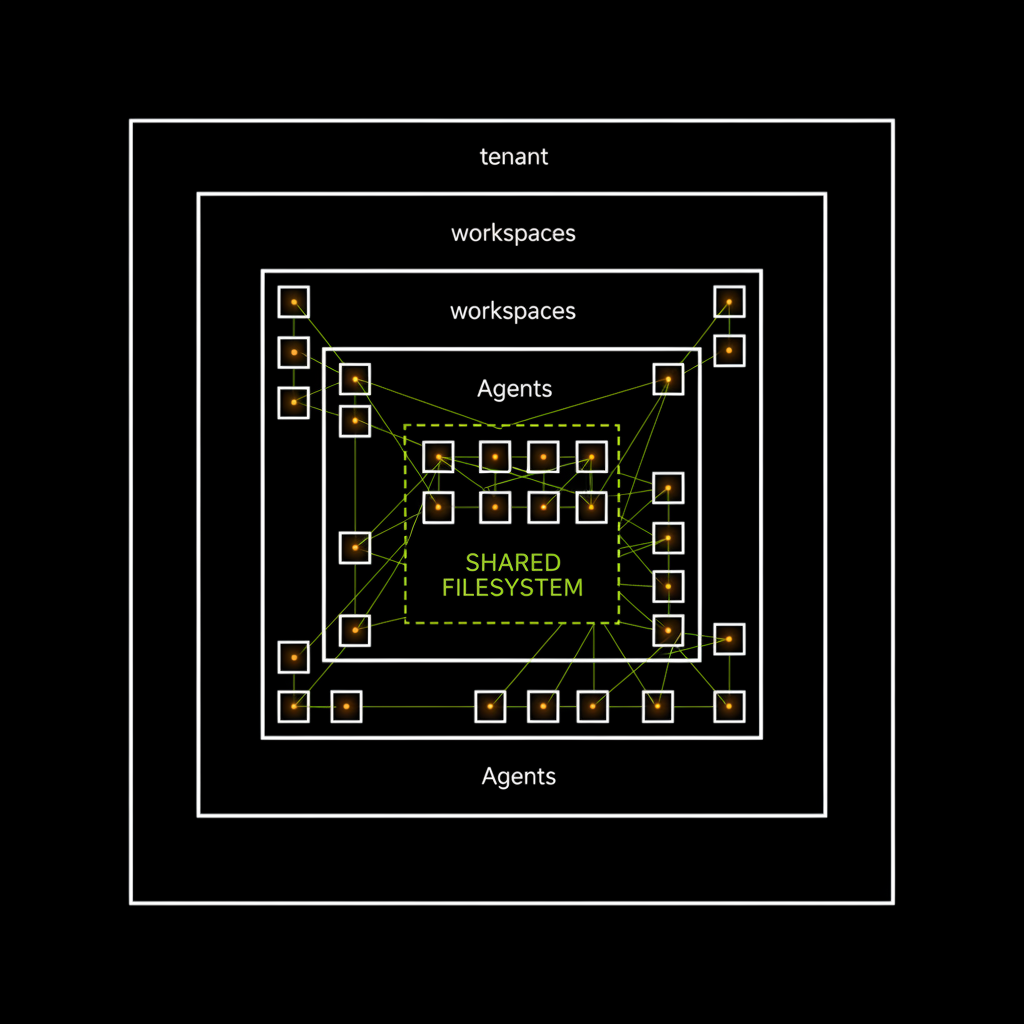

1. Workspace-Isolation

Jeder Tenant hat seine eigenen Workspaces. Jeder Workspace ist eine abgeschlossene Sandbox mit eigenem Dateisystem und eigener Tool-Konfiguration. Und hier kommt der entscheidende Punkt: Jeder Agent innerhalb eines Workspaces läuft in einem eigenen dedizierten Docker-Container. Die Agenten teilen sich das Workspace-Dateisystem, aber sie sind auf Prozess-Ebene komplett isoliert.

API-Keys werden pro Workspace gespeichert und verschlüsselt. Agenten können nur Tools verwenden, die in ihrem Workspace registriert sind. Das Dateisystem ist pro Workspace gemountet. Selbst der Message-Bus ist workspace-scoped. Und weil jeder Agent in einem eigenen Container läuft, kann ein fehlerhafter Agent nicht die anderen Agenten im selben Workspace crashen.

2. Tool-Composability

EpicClaws hat ein Plugin-System für Tools. Ein "Tool" ist alles, was ein Agent aufrufen kann — Web-Suche, Code-Ausführung, Datei-Operationen, externe APIs, sogar andere Agenten. Tools werden nicht hardcoded, sondern pro Workspace konfiguriert und kombiniert. Ein Researcher-Agent bekommt Web-Suche und Arxiv. Ein Coder-Agent bekommt Filesystem und Code-Runner. Neüs Tool? Einfach reinstecken.

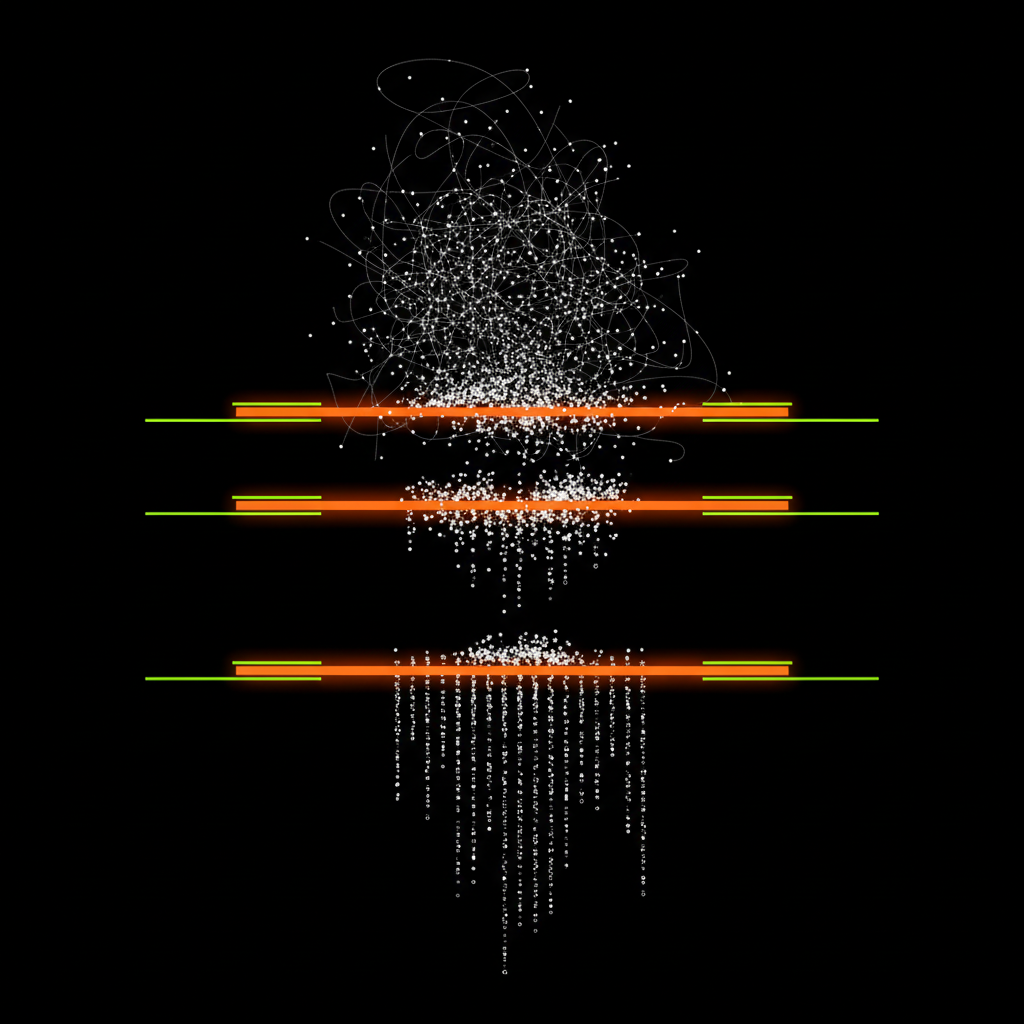

3. Emergent Teamwork

Agenten in einem Workspace können über einen internen Message-Bus miteinander kommunizieren. Ein Agent kann einen anderen um Hilfe bitten, Ergebnisse teilen, oder neü Agenten spawnen. Was passiert, wenn man das zu weit treibt, habe ich in einem anderen Artikel beschrieben: Die Nacht, in der sich unsere KI-Redaktion selbst erfunden hat — dort haben 9 Agenten über Nacht 6.606 Nachrichten und 129 Artikel produziert. Faszinierend und beängstigend zugleich.

Docker-Isolation — die harte Grenze

Workspace-Isolation auf Applikationsebene ist gut. Aber wenn man eine Plattform für mehrere Nutzer baut, reicht Software-Isolation nicht. Deshalb läuft EpicClaws komplett containerisiert:

Jeder Service — API, PostgreSQL, Redis, Worker — läuft in einem eigenen Docker-Container. Die Container kommunizieren nur über ein internes Docker-Netzwerk. Kein Service ist direkt von aussen erreichbar ausser dem API-Gateway.

Das Entscheidende: Die Workspace-Dateisysteme sind als Docker Volumes gemountet. Jeder Workspace bekommt sein eigenes Volume. Ein Agent in Workspace A kann physisch nicht auf die Dateien von Workspace B zugreifen — das ist keine Software-Regel, sondern eine Betriebssystem-Grenze.

Dazu kommt: Die Container laufen mit reduzierten Capabilities. Kein --privileged, kein Host-Netzwerk, kein Zugriff auf den Docker-Socket. Die Agent-Container sind zusätzlich mit Ressource-Limits versehen — CPU, Memory, Disk I/O. Ein durchdrehender Agent kann seinen Container auslasten, aber nicht den Host.

Safety Controls

Die Docker-Isolation schützt auf Infrastruktur-Ebene. Aber innerhalb eines Workspaces braucht man auch Leitplanken — sonst machen Agenten einfach weiter, bis das Token-Budget aufgebraucht ist.

- Depth Limits: Maximale Rekursionstiefe für Agent-zu-Agent-Aufrufe. Default: 5 Ebenen.

- Rate Limits: Maximale Nachrichten pro Agent pro Zeitfenster. Kein Agent kann den Bus flooden.

- Anti-Ping-Pong: Erkennung von zirkulären Mustern. Endlosschleifen zwischen Agenten werden unterbrochen.

- Heartbeat: Jeder Agent sendet regelmässig ein Signal. Hängt ein Agent, wird er nach Timeout beendet.

- Budget-Tracking: Token-Verbrauch pro Workspace und Agent. Bei Überschreitung wird pausiert, nicht abgebrochen.

Was EpicClaws heute kann

- Multi-Tenant mit Workspace-Isolation — Komplett getrennte Umgebungen pro Nutzer, jeder Agent in eigenem Docker-Container

- Tool-System mit dynamischer Komposition — Plug-and-Play für Agent-Fähigkeiten

- Canvas — Ein shared Document-Space, in dem Agenten und Menschen gemeinsam arbeiten

- Secrets Management — Verschlüsselte API-Key-Verwaltung pro Workspace

- Team-Kommunikation — Agenten können delegieren und Ergebnisse teilen

- Heartbeat + Monitoring — Live-Übersicht über alle aktiven Agenten

- Echtzeit-UI — Native macOS/iOS-App + Web-Frontend, alles über WebSockets

- Docker-Deployment — Komplettes Container-Setup mit isolierten Volumes

Wie es weitergeht

EpicClaws ist noch nicht fertig. Es wird wahrscheinlich nie "fertig" sein — dafür bewegt sich das Feld zu schnell. Aber es ist an einem Punkt, wo es produktiv nutzbar ist. Nächste Schritte: MCP-Integration für breitere Tool-Unterstützung, ein Marketplace für Tool-Packages, und bessere Observability-Tools, damit man nachvollziehen kann, warum Agenten bestimmte Entscheidungen treffen.

Das Ziel war nie, das nächste Framework zu baün. Es war, eine Plattform zu haben, auf der man Agent-Teams deployen kann, die tatsächlich nützliche Arbeit leisten — sicher, isoliert, und nachvollziehbar.